¿Qué es el control de acceso de red (en inglés, NAC) 802.1X?

¿Qué es el control de acceso de red (en inglés, NAC) 802.1X?

El control de acceso de red (NAC) 802.1X permite a los administradores proporcionar un control de acceso uniforme mediante redes por cable e inalámbricas. Se despliega ampliamente en redes empresariales de campus y sucursales, y se compone de dos elementos principales:

- Protocolo 802.1X: Un estándar IEEE para el control de acceso de red basado en puertos (en inglés, PNAC) en puntos de acceso por cable e inalámbricos. El 802.1X define los controles de autentificación para cualquier usuario o dispositivo que intente acceder a una LAN o WLAN.

- NAC: Un concepto comprobado de redes que identifica a usuarios y dispositivos mediante el control de acceso a la red. El NAC controla el acceso a los recursos empresariales mediante autorización y cumplimiento de políticas.

Problemáticas que resuelve el control de acceso de red 802.1X

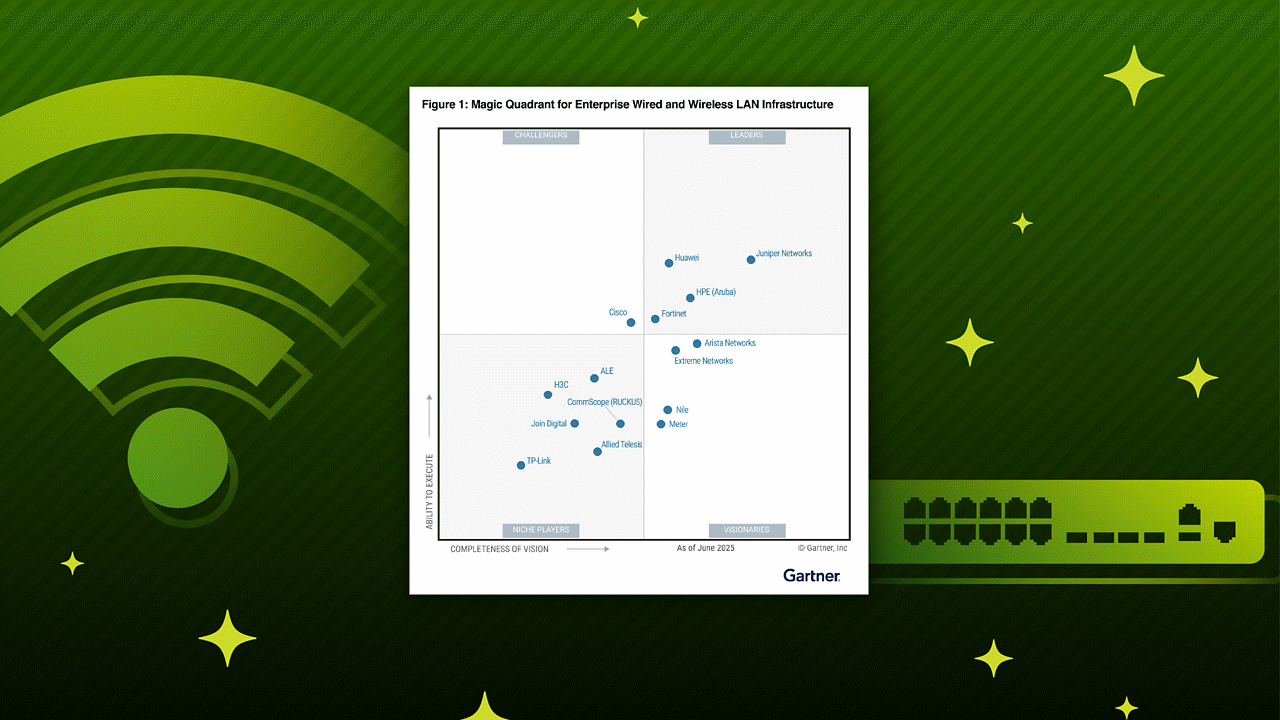

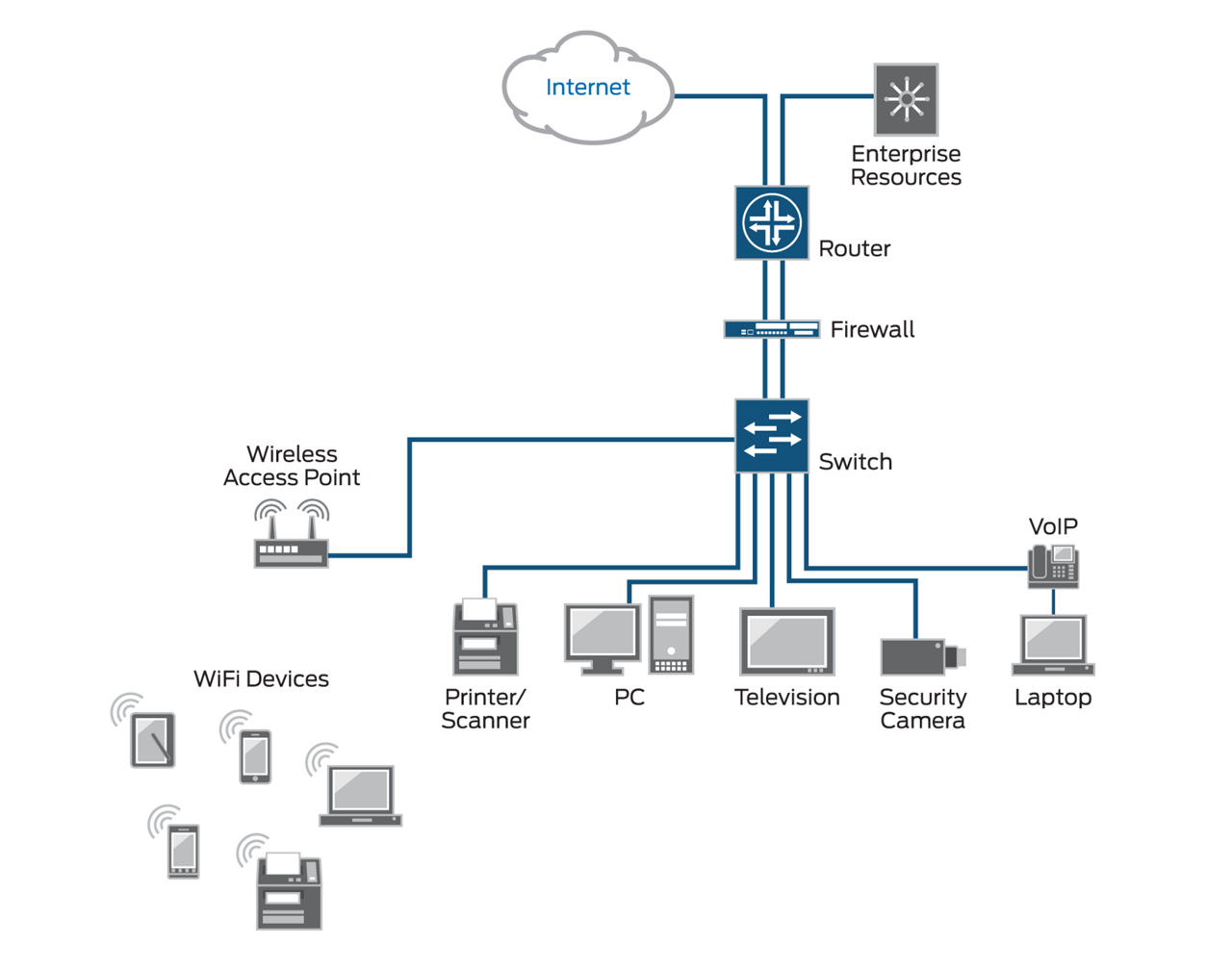

El impacto del acceso de red inalámbrico, la movilidad, la tendencia “Traiga su propio dispositivo” (BYOD), las redes sociales y la computación en la nube en torno a los recursos de red empresariales es enorme. Esta movilidad ampliada aumenta la exposición a las amenazas de red y a la explotación digital, como se muestra en el diagrama a continuación. Usar 802.1X permite mejorar la seguridad de entrada en este tipo de entornos, al mismo tiempo que reduce su costo total de propiedad.

¿Qué se puede hacer con el control de acceso de red 802.1X?

Hay muchas maneras de desplegar un NAC, pero estas son las principales:

- Control de preadmisión: bloquea mensajes no autenticados.

- Detección de dispositivos y usuarios: identifica a usuarios y dispositivos con id. de máquina o credenciales predefinidos.

- Autenticación y autorización: verifica y proporciona acceso.

- Incorporación: le proporciona al dispositivo seguridad, administración o software de verificación de hosts.

- Evaluación del perfil: escanea los dispositivos de los puntos de conexión.

- Cumplimiento de políticas: aplica funciones y acceso en función del permiso.

- Control posterior a la admisión: ejecuta la finalización de la sesión y la limpieza.

El 802.1X proporciona control de acceso de nivel 2 ya que valida al usuario o dispositivo que intenta acceder a un puerto físico.

¿Cómo funciona el control de acceso de red 802.1X?

La secuencia operativa del NAC 802.1X es la siguiente:

1.° Iniciación: el autenticador (en general, un conmutador) o el suplicante (dispositivo cliente) envía una solicitud de iniciación de sesión. Un suplicante envía un mensaje de respuesta EAP al autenticador, que encapsula el mensaje y lo reenvía al servidor de autentificación.

2.° Autentificación: los mensajes pasan entre el servidor de autentificación y el suplicante a través del autenticador para validar varios datos.

3.° Autorización: si las credenciales son válidas, el servidor de autentificación notificará al autenticador que dé al suplicante acceso al puerto.

4.° Contabilidad: la contabilidad del protocolo RADIUS mantiene registros de sesión, incluidos los detalles del usuario o el dispositivo, así como la información sobre el tipo de sesión y los datos del servicio.

5.° Terminación: para finalizar la sesión, se desconecta el dispositivo del punto de conexión o se usa un software de administración.

Implementación de Juniper Networks

La familia de Conmutador Ethernet serie EX es la puerta de enlace de Juniper a la red del campus y la empresa. La serie EX ofrece un amplio soporte en torno a 802.1X y RADIUS, así como varias mejoras para 802.1X. Amplía la cantidad de maneras de lidiar con las solicitudes de acceso entrantes y simplifica el despliegue de control de acceso a gran escala. Además, las soluciones que ofrecen los proveedores de Juniper, Aruba Networks ClearPass Policy Management Platform y Pulse Secure, proveen una administración de amplio espectro del control de acceso de la red.