Solutions & Technologies

ÉTUDE DE CAS

Seagate s'appuie sur les solutions d'entreprise pilotées par l'IA de Juniper Networks

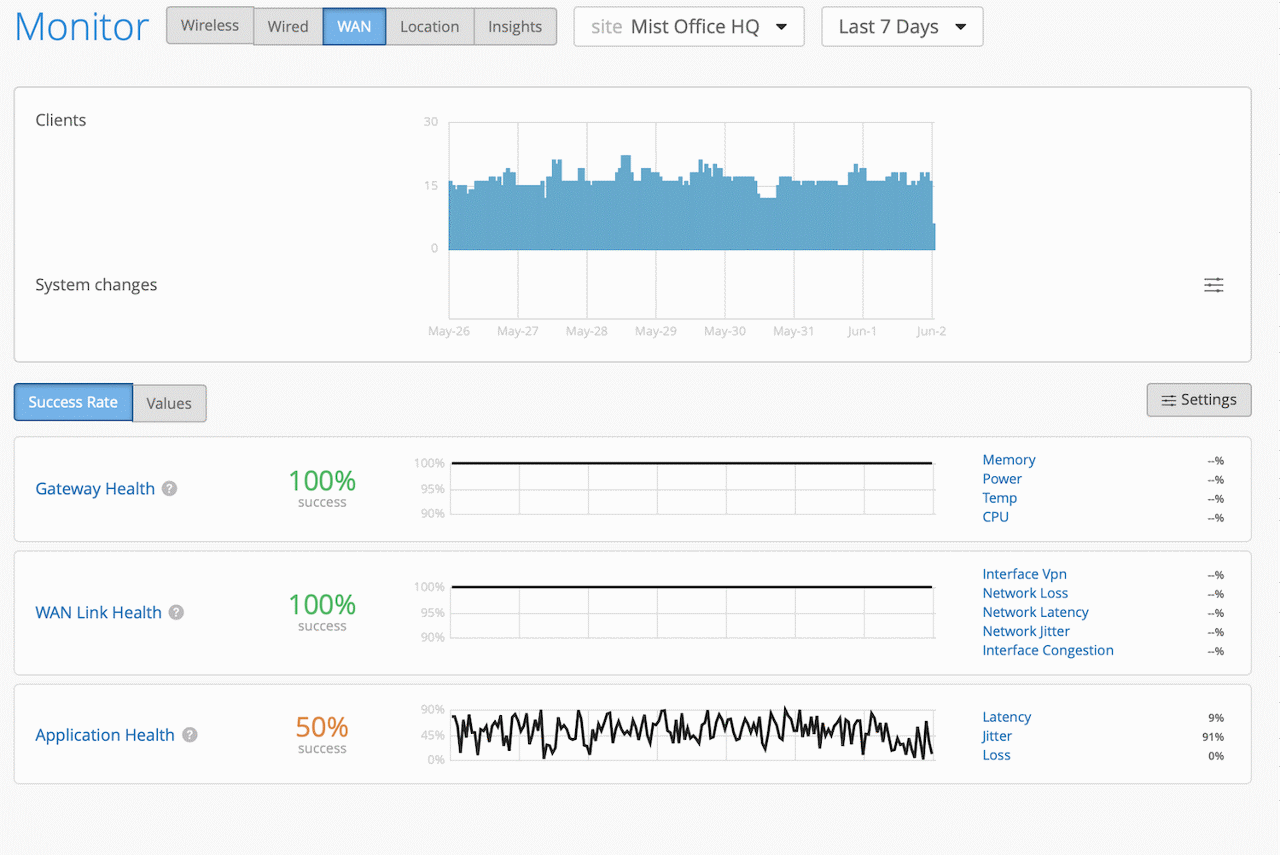

Seagate Technology® a choisi la pile complète du portefeuille d'entreprise pilotée par l'IA de Juniper pour répondre à ses besoins commerciaux en constante évolution. Grâce à la solution de Juniper, pilotée par Mist AI et le cloud, Seagate bénéficie d'une automatisation proactive de bout en bout et d'informations uniques sur le parcours du client au cloud, et optimise les performances et les coûts dans des parties clés de son infrastructure informatique.

Seagate, leader mondial des solutions d'infrastructure de stockage de données, possède plusieurs sites dans 18 pays qui partagent une grande quantité de données. Seagate migre d'un réseau MPLS traditionnel à la solution SD-WAN pilotée par l'IA de Juniper pour réduire les coûts de réseau et optimiser les performances des applications clés entre ces sites. L'architecture SD-WAN sans tunnel de Juniper, unique en son genre, permet de réduire les coûts de télécommunication et d'hébergement de Seagate, ce qui est idéal pour les activités consommant une grande quantité de bande passante comme les transferts de données.

Centre de ressources

Rapports d'analystes

Vidéos

Infographies

Présentations de solutions

Livres blancs

Autres ressources

Solutions connexes

FAQ sur le SD-WAN IA natif

Qu'est-ce que le SD-WAN IA natif ?

Le SD-WAN IA natif de Juniper est une solution sans tunnel qui identifie les applications et intègre une sécurité Zero Trust pour garantir une connectivité WAN à la fois fiable et sécurisée.

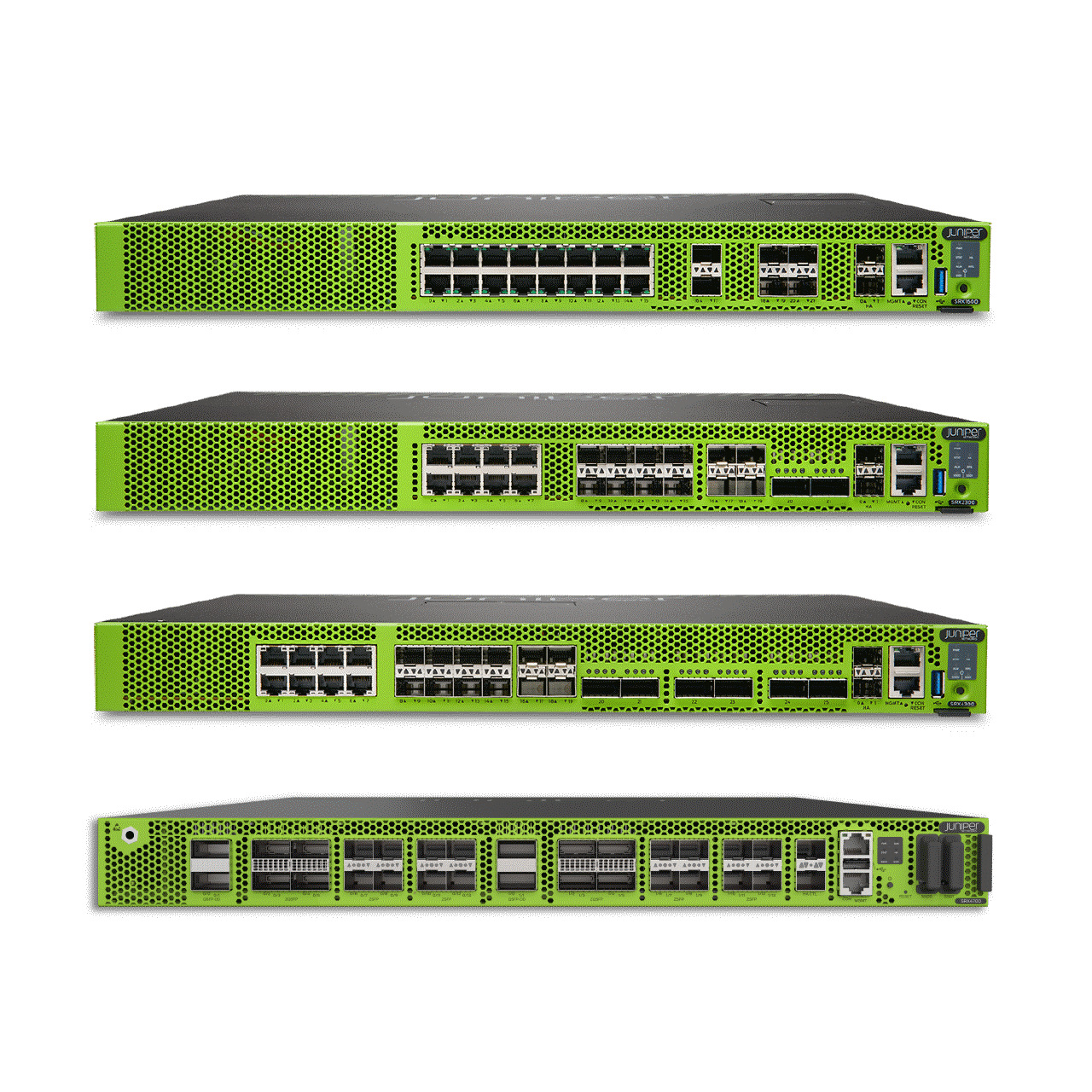

Quels produits composent la solution SD-WAN IA native de Juniper ?

Le routeur Juniper Session Smart, l'IA Marvis et Juniper WAN Assurance constituent la solution SD-WAN IA native de Juniper.

Quels sont les avantages du SD-WAN IA natif de Juniper ?

Le SD-WAN IA natif de Juniper fournit une solution complète et innovante aux entreprises modernes. Grâce à l'intégration de tous les composants réseau indispensables (SD-WAN sécurisé, Wi-Fi, PoE+, commutation et la 5G en option), cette approche tout-en-un simplifie considérablement la gestion du réseau et facilite le déploiement des infrastructures. Cette solution s'appuie sur l'IA Marvis, qui automatise les tâches quotidiennes, anticipe et résout les problèmes avant qu'ils n'affectent les utilisateurs, tout en fournissant une analyse détaillée et pertinente de l'ensemble du réseau. Grâce à cette approche innovante, les entreprises optimisent leur retour sur investissement, renforcent l'efficacité de leurs équipes informatiques et améliorent l'expérience utilisateur. En outre, la plateforme privilégie une approche très sécurisée. Elle intègre des technologies post-quantiques avancées et fonctionne parfaitement avec les architectures Zero Trust et SASE. Cette solution assure une protection complète du réseau, de la périphérie jusqu'au cloud. Son format compact et sa faible consommation énergétique permettent non seulement de réduire le coût total de possession, mais aussi de promouvoir une infrastructure plus respectueuse de l'environnement.

Quels sont les avantages du SD-WAN sans tunnel ?

Le SD-WAN sans tunnel offre de nombreux avantages, y compris :

- Des garanties portant sur l'expérience utilisateur et sur les performances des applications : en se passant des tunnels traditionnels, le SD-WAN nouvelle génération optimise considérablement les performances du réseau. Cette approche réduit la latence, optimise l'utilisation de la bande passante et renforce les performances des applications, tout en diminuant les coûts. De plus, la fonction WAN Assurance garantit une expérience utilisateur de meilleure qualité.

- Améliorations à grande échelle : cette approche simplifie également l'architecture du réseau, car elle facilite sa gestion et son évolution. La suppression de la complexité opérationnelle améliore également la gestion et l'orchestration du maillage des tunnels.

- Sécurité Zero Trust intégrée : le SD-WAN sans tunnel renforce la sécurité en adoptant un modèle Zero Trust. En effet, chaque session est chiffrée et authentifiée individuellement, sans dépendre d'une infrastructure de tunnels complexe et souvent moins sécurisée. Ce modèle offre une fabric réseau plus sûre, plus simple et plus performante.

Comment un SD-WAN sans tunnel sécurise-t-il le trafic ?

Le SD-WAN sans tunnel protège le trafic grâce à un modèle Zero Trust et à un chiffrement appliqué à chaque session, plutôt que de s'appuyer sur une infrastructure de tunnels traditionnelle.

Refus par défaut et prise en compte de la session

Contrairement aux SD-WAN traditionnels, qui adoptent souvent une approche « d'autorisation par défaut » à l'intérieur d'un tunnel sécurisé, les SD-WAN sans tunnel appliquent une politique de « refus par défaut ». Autrement dit, aucune session n'est considérée comme fiable ni autorisée à communiquer sans validation explicite. Chaque session est authentifiée et vérifiée, ainsi que son intention, avant que tout échange de trafic ne soit permis.

Cette sécurité s'applique à chaque saut. Chaque routeur du réseau vérifie la légitimité de la session avant de la laisser passer. Le réseau établit ainsi la confiance dès l'origine, au lieu de la présumer dans un tunnel global préétabli. Cette approche granulaire limite la propagation latérale des menaces, car toute session non autorisée est immédiatement bloquée.

Fonctions de sécurité intégrées

Le SD-WAN sans tunnel intègre la sécurité au cœur même de son architecture, sans dépendre d'un dispositif externe. Il associe un plan de contrôle orienté services à un plan de données sensible aux sessions pour appliquer les politiques de sécurité, les paramètres de qualité de service (QoS) et les contrôles d'accès, que ce soit par service ou par réseau. Cette approche intégrée peut offrir des fonctions telles que :

- Des périmètres de sécurité Zero Trust pour compartimenter les différentes zones du réseau

- Des fonctionnalités du pare-feu nouvelle génération (NGFW)

- Des analyses proactives pour détecter les menaces en temps réel

Ce modèle de sécurité se distingue par sa grande évolutivité et son efficacité, puisqu'il élimine la complexité opérationnelle et la surcharge de bande passante liées à la gestion d'une multitude de tunnels.

Quelles sont les contraintes des protocoles de tunnelisation comme IPsec ?

Surcoût en termes de performances : l'encapsulation et le chiffrement de chaque paquet ajoutent un volume important de données, ce qui diminue l'efficacité du réseau et peut accroître la latence, un effet particulièrement sensible dans les environnements à haut débit ou à faible latence. (Ce surcoût gaspillé est appelé débit inutile.)

Complexité de la configuration : IPsec n'est pas un protocole unique, mais un ensemble de protocoles, ce qui rend sa mise en œuvre complexe et sujette aux erreurs. Ces erreurs peuvent provoquer des failles de sécurité ou des interruptions du réseau. De plus, les variations entre les implémentations des différents fournisseurs peuvent entraîner des problèmes de compatibilité.

Problèmes d'évolutivité : dans les grands réseaux distribués, la gestion d'un maillage complet de tunnels IPsec représente une lourde charge opérationnelle. Chaque nouveau site exige la création et la maintenance de tunnels supplémentaires, un processus peu évolutif qui freine la croissance et la flexibilité du réseau.

Limites du modèle Zero Trust : les tunnels IPsec traditionnels établissent un large périmètre considéré comme « fiable ». Une fois le trafic à l'intérieur, il bénéficie souvent d'un accès étendu à de nombreuses ressources du réseau, ce qui augmente le risque de compromission. Le tunnel crée une illusion de sécurité entre deux points, mais il protège peu contre les mouvements latéraux des menaces à l'intérieur du réseau.

Quelles sont les différences d'évolutivité entre les SD-WAN tunnelisés et les SD-WAN sans tunnel orientés sessions ?

Les SD-WAN basés sur des tunnels, généralement fondés sur des protocoles comme IPsec, rencontrent d'importantes limites en matière d'évolutivité. Pour relier de plus en plus de sites entre eux, un réseau totalement maillé exige un nombre important de tunnels. Le calcul est simple : pour « n » sites, il faut n(n−1)/2 tunnels. Plus le nombre de sites augmente, plus le nombre de tunnels augmente de façon exponentielle, ce qui alourdit significativement les coûts de gestion. Chaque tunnel exige une configuration et une maintenance précises, et la moindre erreur peut entraîner des failles de sécurité ou des interruptions de service. Cette complexité entrave sérieusement l'expansion du réseau et transforme le moindre dépannage en véritable casse-tête, comme si l'on cherchait une aiguille dans une botte de foin. En outre, l'encapsulation et le chiffrement propres à chaque tunnel consomment une partie de la bande passante, ce qui réduit l'efficacité du réseau : un effet qui s'amplifie à mesure que le nombre de tunnels et le volume du trafic augmentent.

En revanche, les SD-WAN intelligents et sans tunnel offrent une évolutivité bien supérieure. Au lieu de s'appuyer sur des tunnels, ils reposent sur une architecture centrée sur les services et fondée sur le principe du refus par défaut. Le réseau adopte ainsi une fabric de routage simple, sécurisée et naturellement évolutive. Plutôt que de gérer des milliers de tunnels, le système administre des sessions individuelles, chacune étant autorisée et chiffrée séparément. Cette approche supprime la complexité liée à la configuration et évite la croissance exponentielle du nombre de tunnels. Lorsqu'un nouveau site est ajouté, la fabric l'intègre automatiquement, sans intervention manuelle. Grâce à l'élimination de la surcharge des protocoles de tunnelisation, cette approche optimise aussi la bande passante. Le résultat est un réseau plus agile, plus simple et hautement évolutif, capable d'accompagner sans effort la croissance rapide et les besoins changeants des entreprises tournées vers le cloud.

Quelles sont les principales fonctionnalités de sécurité de la solution SD-WAN de Juniper ?

La solution SD-WAN de Juniper met la sécurité au cœur même de la fabric réseau, plutôt que de la traiter comme une fonctionnalité auxiliaire. Elle va au-delà des méthodes traditionnelles de protection du périmètre en privilégiant une stratégie globale, proactive et résolument moderne.

Voici ses principales fonctionnalités de sécurité :

- Architecture Zero Trust : la solution repose sur un modèle de refus par défaut. Aucun trafic n'est jugé fiable avant d'avoir été explicitement vérifié et autorisé, aussi bien au point d'accès initial qu'à chaque saut dans le réseau. Cette approche réduit fortement la surface d'attaque et bloque la propagation latérale des menaces

- Sécurité et chiffrement par session : plutôt que de reposer sur un large tunnel « fiable », le SD-WAN de Juniper sécurise chaque session de façon indépendante. Cette méthode permet d'adapter précisément les politiques de sécurité et le chiffrement selon les besoins spécifiques de chaque service et application. Les bénéfices sont doubles : un contrôle plus précis et une meilleure protection globale du réseau contre les cybermenaces

- Pare-feu intégré et prévention des menaces : la plateforme SD-WAN intègre nativement des fonctions de sécurité avancées, dont un pare-feu nouvelle génération (NGFW) complet et des fonctionnalités de détection et de prévention des intrusions (IDP). Cette intégration rend inutile le déploiement d'équipements de sécurité séparés sur chaque site distant et permet une gestion centralisée, plus simple et plus cohérente

- Démarrage sécurisé et sécurité assistée par le matériel : pour les environnements où la sécurité est primordiale, le système intègre un dispositif de démarrage sécurisé basé sur le matériel, qui contrôle automatiquement l'intégrité de l'ensemble du système (équipement et logiciels) dès l'allumage de l'appareil

- Intégration des modèles SASE et Zero Trust : la solution s'intègre directement aux architectures Secure Access Service Edge (SASE) et Zero Trust. Elle permet aux entreprises d'unifier réseau et sécurité au sein d'une même plateforme cloud pour appliquer les politiques de façon cohérente sur l'ensemble de l'infrastructure

Quelles sont les options de déploiement du SD-WAN IA natif de Juniper ?

Le SD-WAN IA natif de Juniper s'appuie sur le routeur logiciel Session Smart, qui peut être déployé sur les routeurs SSR Series de Juniper, les équipements CPE en marque blanche, les serveurs informatiques des datacenters et le cloud. Les routeurs Session Smart peuvent être gérés sur site ou dans le cloud par le Session Smart Conductor ou via Juniper Mist Cloud.

À qui s'adresse le SD-WAN IA natif de Juniper ?

Les PME, les entreprises, les fournisseurs de télécommunications et les fournisseurs de services gérés qui cherchent à moderniser leur réseau et à améliorer l'expérience utilisateur ont tout intérêt à envisager le SD-WAN IA natif de Juniper.

Quels sont les cas d'usage du SD-WAN IA natif de Juniper ?

Le SD-WAN IA natif de Juniper est idéal pour les cas d'usage suivants :

- Déploiements simplifiés dans les sites distants (Branch-in-a-Box)

- Efficacité opérationnelle et dépannage en amont

- Réseau sécurisé et conforme

- Application et expérience utilisateur optimisées

- Connectivité cloud et intégration multicloud

Où puis-je obtenir de l'aide concernant le SD-WAN IA natif de Juniper ?

Pour plus d'informations sur les services de déploiement SD-WAN IA natif, consultez la Fiche technique des services de déploiement SD-WAN IA natif. Pour obtenir de l'aide à propos du routeur Session Smart, consultez notre documentation, suivez une formation ou rejoignez notre communauté SD-WAN.